Le piratage informatique a fait, ces dernières années, le gros titre de nombreuses revues internationales et le sujet de nombreux débats dans beaucoup de pays. En effet, les pirates ne s’attaquent plus seulement à des particuliers pour voler leurs informations, ils s’immiscent également dans les données gouvernementales et des grandes entreprises, pour divulguer des informations sensibles. La question qui se pose dans ce cas, c’est comment les cybercriminels s’y prennent ?

L’hameçonnage : la technique la plus courante

En naviguant sur internet, il faut être conscient d’une chose et c’est primordial : on n’est jamais totalement à l’abri des pirates virtuels. Ces professionnels de l’informatique sont à la recherche incessante de nouvelles techniques pour s’accaparer les données personnelles d’une tierce personne et le phishing ou le hameçonnage est une des méthodes les plus courantes qu’ils utilisent. L’opération peut s’étaler une longue période, car les fraudeurs mettent tout en œuvre pour mettre en confiance la victime. Ils vont jusqu’à créer des sites copies ressemblant exactement aux originaux (boutique en ligne, sites administratifs…). En les calquant, les clients sont ainsi dupés et y communiquent facilement les données sensibles comme leurs numéros de compte en banque, leurs divers mots de passe ou autres. Il faut faire bien attention à ces sites non sécurisés, dans ce cas, pour ne pas tomber dans le piège. Mais prenez garde également des liens et des pièces jointes douteux. Si leur provenance vous semble suspecte, il vaut mieux contacter directement l’expéditeur ou au mieux, les supprimer. S’ils sont ouverts, et que vos logiciels de protection ne sont pas mis à jour, l’infiltration est assurée !

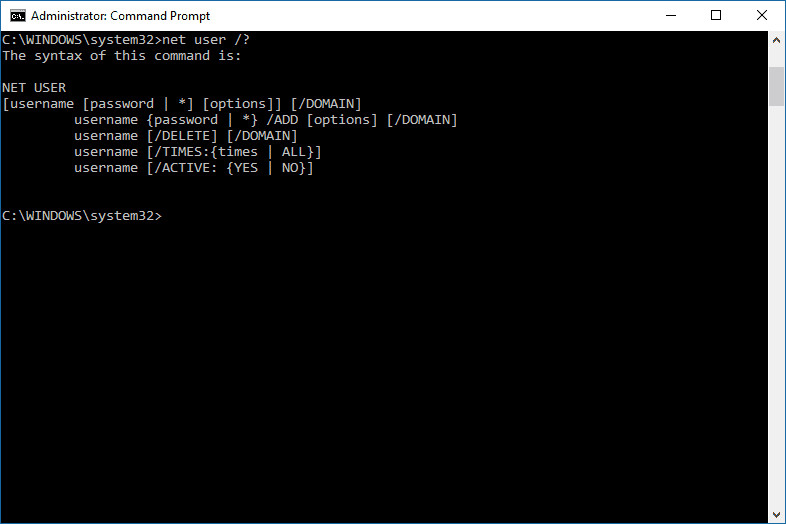

Craquer les mots de passe

La meilleure porte d’entrée des cybercriminels est surement par l’intermédiaire du craquage de mot de passe. Ainsi, ils auront totalement accès à toutes vos données, sans restriction. En effet, ces derniers sont en possession de logiciels capables de supprimer cette barrière invisible de vos sites. Par ailleurs, vous leur rendez la tâche facile en utilisant des mots de passe banaux et simples qui sont en rapport avec votre vie courante. Dans ce cas, il est conseillé d’employer des codes plus longs et plus compliqués, qui soient composés de chiffres et de lettres que vous changerez le plus souvent possibles sans laisser aucune preuve du changement que vous avez opéré. Outre cela, pour empêcher l’infiltration des virus, vous pouvez riposter en mettant à jour automatiquement et de façon régulière, les anti-virus sur l’ensemble de vos appareils de connexion que ce soit sur votre ordinateur de bureau, votre ordinateur portable, votre tablette ainsi que votre smartphone.

Le « ransomeware »

Nouveaux, les ransomeware ou rançon logiciels sont de plus en plus utilisés par les malfaiteurs virtuels. Le but de cette manœuvre illégale est de s’introduire dans les données personnelles d’une personne, d’y trouver quelque chose de compromettant, ou de bloquer celles-ci, en l’empêchant d’y avoir accès, et au final, de demander de l’argent en échange d’une clé pour débloquer les infos. Les méthodes d’infiltrations sont toujours les mêmes dans ce cas, c’est-à-dire que le hameçonnage se fait par des pièces jointes dangereuses, des messages douteux, ou des liens non habituels, ainsi que le craquage des mots de passe. La cible de cette méthode est souvent les grandes entreprises, car vu le grand nombre d’utilisateurs dans leur réseau, les failles sont multiples. Pour y remédier, la société peut commencer par conscientiser tout le personnel à faire attention aux petits égarements qui peuvent être fatals pour l’ensemble du personnel et ses clients. Et ensuite, il est nécessaire d’effectuer des sauvegardes, sur des périphériques externes, de toutes les données importantes pour ne pas forcément céder à ces hackers.